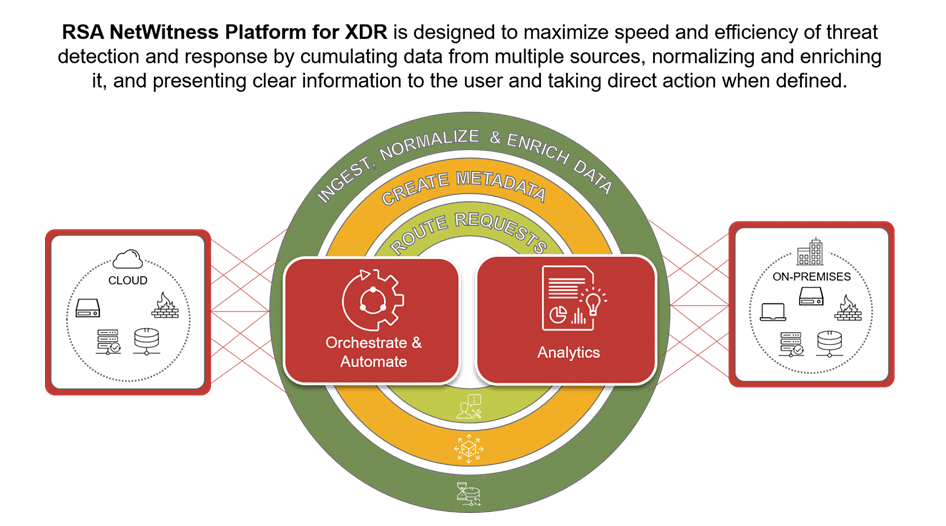

What is a Unified Cybersecurity Solution? Why It Matters in 2025?

It is 2025, and the cyber threat landscape is not just evolving – it’s expanding, fragmenting, and accelerating all at once. Enterprises today face everything from advanced ransomware strains that move laterally across networks within minutes to stealthy supply chain attacks that stay hidden for months. Meanwhile, hybrid work models, sprawling cloud infrastructure, and IoT endpoints have blown up the traditional perimeter. Yet, many security teams are still juggling isolated tools – an EDR platform here, a SIEM there, maybe a third-party threat intelligence feed tacked on top. Each tool might work well on its own, but collectively? They often leave blind spots and burn out teams with noise, duplication, […]

もっと読む